Khi nói đến các cuộc tấn công mạng, có rất nhiều chiến thuật mà tin tặc sử dụng để phá vỡ mạng và đánh cắp thông tin nhạy cảm. Một phương pháp như vậy được gọi là tấn công smurf dựa trên phần mềm độc hại smurf, có thể gây ra thiệt hại đáng kể cho hệ thống mục tiêu.

Bất chấp cái tên, một cuộc tấn công của smurf không liên quan gì đến những sinh vật nhỏ màu xanh lam. Giống như các nhân vật hoạt hình hạ gục kẻ thù lớn hơn bất kể kích thước của chúng, cuộc tấn công này sử dụng các gói nhỏ để hạ gục toàn bộ hệ thống. Không thành vấn đề nếu bạn đang ở đây để tìm kiếm thông tin về an ninh mạng hoặc trên Gargamel: mọi người cần biết cuộc tấn công smurf thực sự là gì và cách họ có thể bảo vệ chống lại cuộc tấn công đó.

Một cuộc tấn công Smurf là gì?

Tấn công smurf là một cuộc tấn công từ chối dịch vụ phân tán xảy ra trên lớp mạng và tấn công bằng cách gửi và làm quá tải máy chủ của nạn nhân với nhiều yêu cầu phản hồi Giao thức thông báo điều khiển Internet (ICMP). Các yêu cầu ICMP này áp đảo máy chủ, khiến máy chủ không thể xử lý tất cả lưu lượng truy cập đến. Tin tặc thực hiện một cuộc tấn công smurf bằng cách sử dụng phần mềm độc hại có tên “DDOS.Smurf”.

Tấn công từ chối dịch vụ phân tán (DDoS) là một cuộc tấn công mạng trong đó nhiều hệ thống được sử dụng để làm tràn ngập trang web hoặc mạng mục tiêu với lưu lượng truy cập, khiến trang web hoặc mạng đó không khả dụng với người dùng. Trong một cuộc tấn công DDoS, kẻ tấn công thường giành quyền kiểm soát một số lượng lớn máy tính và sử dụng chúng để tạo ra một lượng lớn khách truy cập hướng vào mục tiêu.

Mục tiêu chính của một cuộc tấn công DDoS là áp đảo mục tiêu với lưu lượng truy cập quá lớn khiến mục tiêu không thể xử lý các yêu cầu hợp pháp, khiến người dùng khó hoặc không thể truy cập trang web hoặc mạng.

Lịch sử của các cuộc tấn công Smurf

Cuộc tấn công smurf đầu tiên được thực hiện vào năm 1998 vào Đại học Minnesota. Mã được sử dụng để thực hiện cuộc tấn công này được viết bởi một hacker nổi tiếng, Dan Moschuk. Cuộc tấn công này kéo dài hơn một giờ và ảnh hưởng đến Mạng khu vực Minnesota (nhà cung cấp dịch vụ internet của bang) và sau đó là các doanh nghiệp lớn và nhỏ khác và gần như tất cả khách hàng của MRNet.

Yêu cầu ICMP Echo là gì?

Một cuộc tấn công smurf dựa trên các yêu cầu tiếng vang ICMP (Giao thức thông báo điều khiển Internet), nhưng điều đó có nghĩa là gì? Yêu cầu ICMP là một loại tin nhắn được gửi từ thiết bị này sang thiết bị khác trên mạng để kiểm tra khả năng kết nối của thiết bị nhận và để xác định xem thiết bị đó có thể truy cập và phản hồi hay không. Nó còn được gọi là yêu cầu ping, do lệnh thường được sử dụng để khởi tạo nó.

Khi một yêu cầu tiếng vang ICMP được gửi đi, một thiết bị sẽ gửi một gói đến thiết bị nhận chứa thông báo yêu cầu tiếng vang ICMP. Nếu thiết bị nhận đang hoạt động, nó sẽ phản hồi yêu cầu bằng cách gửi thông báo trả lời tiếng vang ICMP trở lại thiết bị gửi, biểu thị rằng nó có thể truy cập và phản hồi.

Các yêu cầu và trả lời tiếng vang ICMP thường được quản trị viên mạng sử dụng để khắc phục sự cố kết nối mạng và chẩn đoán sự cố. Nhưng những kẻ tấn công cũng có thể sử dụng chúng để thăm dò và quét mạng để tìm các thiết bị dễ bị tổn thương hoặc khởi chạy các cuộc tấn công DoS như lũ ping hoặc tấn công smurf.

Tấn công Xì Trum hoạt động như thế nào?

Các cuộc tấn công Smurf sử dụng nhiều gói ICMP/yêu cầu tiếng vang để tạo ra một cuộc tấn công từ chối dịch vụ trên hệ thống. Một cuộc tấn công smurf nghe có vẻ tương tự như một trận lũ ping, nhưng nó thậm chí còn nguy hiểm hơn.

Sự khác biệt giữa một cuộc tấn công smurf và một cuộc tấn công tràn ngập ping là trước đây sử dụng khuếch đại để tăng lưu lượng truy cập hướng vào nạn nhân, đồng thời khiến nạn nhân khó phát hiện nguồn gốc của cuộc tấn công hơn.

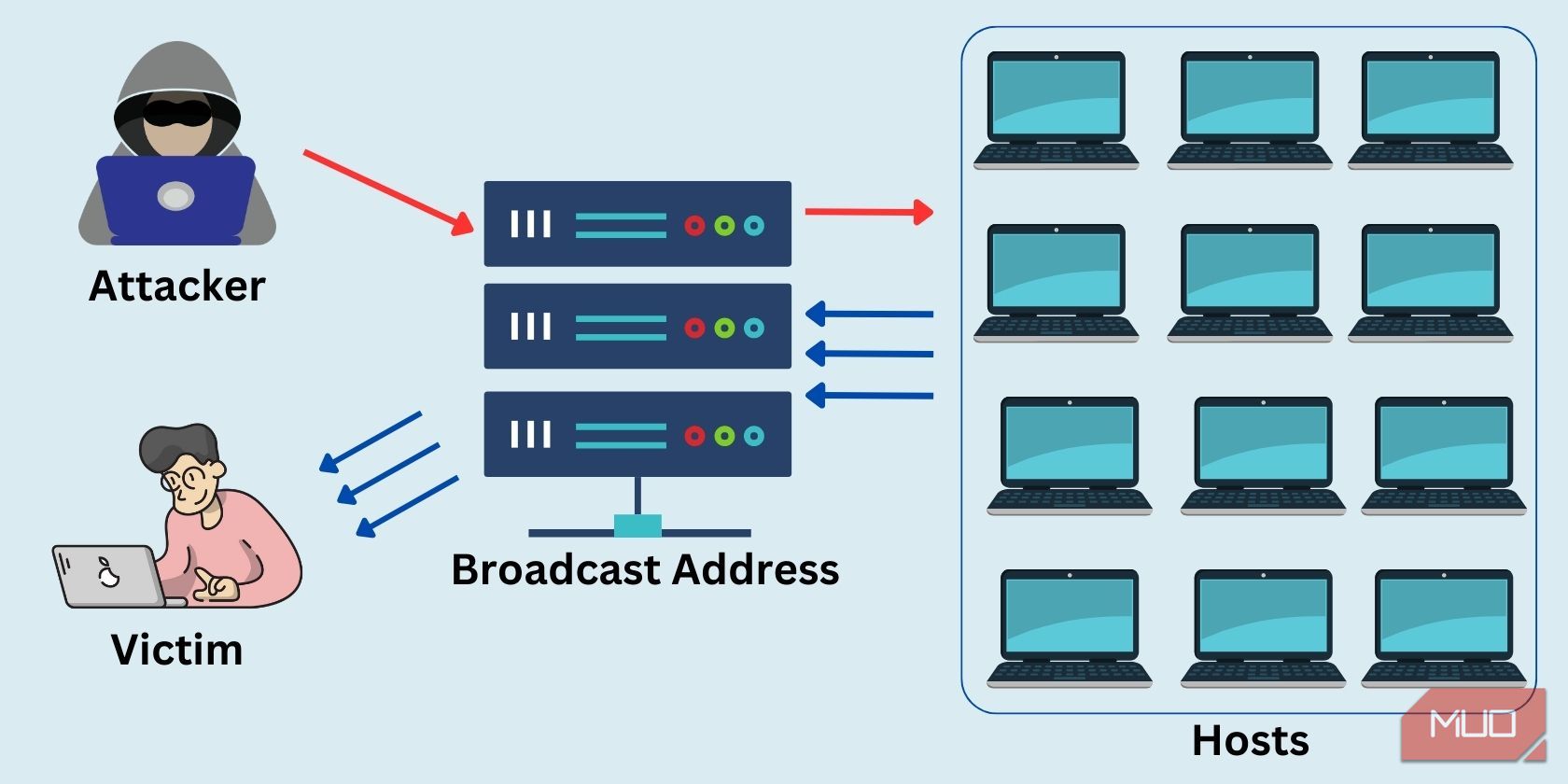

Trong một cuộc tấn công smurf, tội phạm mạng gửi nhiều yêu cầu tiếng vang ICMP đến địa chỉ quảng bá của mạng, với địa chỉ IP nguồn giả mạo khớp với địa chỉ của nạn nhân. Địa chỉ quảng bá của mạng là một địa chỉ đặc biệt được sử dụng để gửi tin nhắn đến tất cả các máy chủ trên mạng đó.

Khi các yêu cầu này được phát đi, tất cả các máy chủ trên mạng sẽ nhận được các yêu cầu và lần lượt trả lời chúng bằng các phản hồi tiếng vang ICMP, sau đó được gửi trở lại địa chỉ IP của nạn nhân.

Do địa chỉ IP nguồn của các yêu cầu tiếng vang ICMP ban đầu bị giả mạo để khớp với địa chỉ IP của nạn nhân, nên tất cả các phản hồi tiếng vang ICMP do các máy chủ trên mạng tạo ra sẽ được chuyển đến nạn nhân. Điều này gây ra sự khuếch đại đáng kể, trong đó lượng lưu lượng truy cập hướng vào nạn nhân lớn hơn nhiều so với lượng ban đầu được gửi bởi kẻ tấn công.

Vì vậy, nếu kẻ tấn công gửi 100 yêu cầu tiếng vang ICMP đến các địa chỉ quảng bá chứa 100 máy chủ, mỗi địa chỉ IP của nạn nhân sẽ nhận được 10.000 phản hồi tiếng vang ICMP. Hiệu ứng khuếch đại này làm cho các cuộc tấn công smurf trở nên đặc biệt hiệu quả và nguy hiểm, vì chúng có thể áp đảo mạng hoặc máy chủ của nạn nhân với một lượng lưu lượng truy cập tương đối nhỏ từ kẻ tấn công.

Làm thế nào để ngăn chặn một cuộc tấn công Smurf

Để ngăn chặn và bảo vệ chống lại các cuộc tấn công smurf, điều quan trọng là phải sử dụng các chiến lược hiệu quả để giám sát lưu lượng truy cập trên mạng của bạn; làm như vậy sẽ giúp bạn phát hiện và ngăn chặn các hành vi độc hại trước khi chúng bắt đầu. Một số biện pháp phòng ngừa khác chống lại các cuộc tấn công smurf bao gồm:

- Vô hiệu hóa các chương trình phát hướng IP trên tất cả các bộ định tuyến mạng. Điều này ngăn những kẻ tấn công sử dụng nó để khuếch đại các cuộc tấn công của chúng.

- Định cấu hình thiết bị mạng để hạn chế hoặc không cho phép lưu lượng ICMP nói chung.

- Định cấu hình lại tường lửa của bạn để không cho phép các lệnh ping không bắt nguồn từ mạng của bạn.

- Sử dụng phần mềm chống phần mềm độc hại và phát hiện xâm nhập.

Nếu bạn truy cập một trang web và trang web không tải đúng cách, thì trang web đó có thể bị ngừng hoạt động do bị tấn công DDoS. Hoặc có thể để bảo trì định kỳ. Trên thực tế, có thể có nhiều lý do khiến trang web không hoạt động bình thường, vì vậy hãy kiên nhẫn, quay lại sau và có thể kiểm tra phương tiện truyền thông xã hội để xem có bất kỳ thông báo nào về thời gian ngừng hoạt động hay không.

Tăng cường vị thế bảo mật của tổ chức của bạn

Để ngăn chặn các cuộc tấn công mạng như cuộc tấn công smurf, điều quan trọng là bạn phải thực hiện các đánh giá và đánh giá định kỳ về tình trạng bảo mật của doanh nghiệp mình. Điều này giúp xác định các điểm yếu trong hệ thống của bạn và từ đó củng cố chúng bằng cách khắc phục và cải thiện tính bảo mật của bạn. Cũng cần phải thực hiện các kế hoạch chủ động ứng phó với sự cố trong trường hợp bị tấn công mạng.

Bằng cách ưu tiên an ninh mạng và liên tục cải thiện các biện pháp bảo mật, bạn có thể bảo vệ hệ thống và dữ liệu nhạy cảm của tổ chức mình tốt hơn.